Replay attack là gì? Cách nhận biết & phòng chống tấn công phát lại

Cùng với sự phát triển của khoa học công nghệ và xu hướng bùng nổ mạnh mẽ của không gian crypto, số lượng các vụ hack cũng tăng lên chóng mặt dưới những hình thức tinh vi hơn. Một trong các loại hình tấn công phổ biến có thể kể đến là replay attack (tấn công phát lại).

Vậy replay attack có điểm gì khác biệt so với các cuộc tấn công khác và tác hại của nó ra sao đối với ngành công nghiệp tiền điện tử cũng như nhiều lĩnh vực khác? Hãy cùng MarginATM tìm hiểu rõ hơn qua bài viết dưới đây nhé!

Replay attack là gì?

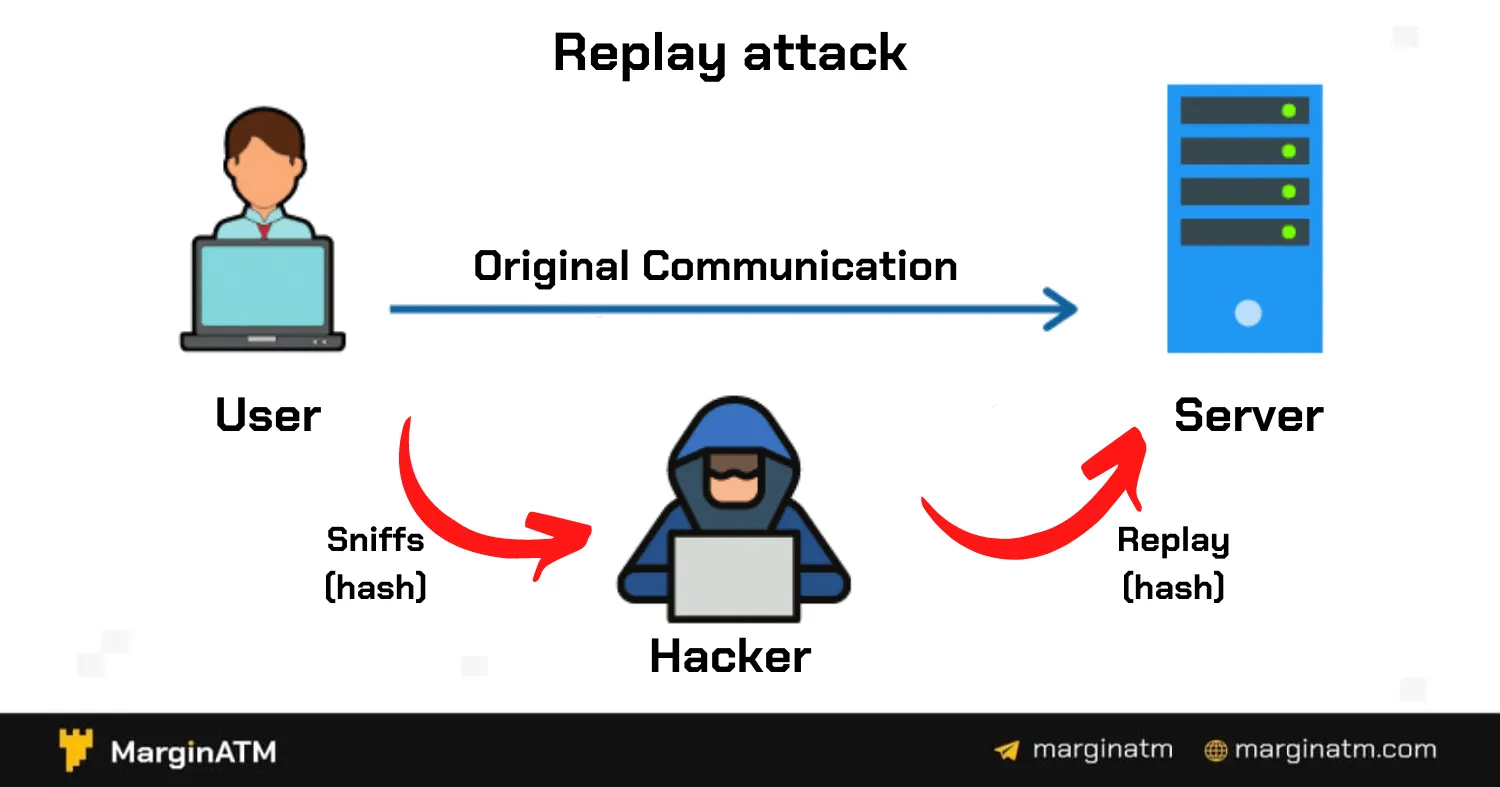

Replay attack (tấn công phát lại) là loại hình tấn công nhắm vào một mạng lưới nhất định, trong đó các dữ liệu sẽ bị chặn lại hoặc truyền tải chậm do tác động từ các ứng dụng độc hại. Điều này dẫn đến việc lặp lại liên tục các thông tin nhiều lần trên toàn hệ thống.

Tuy nhiên, dựa vào tính hợp lệ của các dữ liệu ban đầu khi người dùng được cấp quyền ứng dụng, quá trình xử lý dữ liệu vẫn diễn ra như bình thường mà không hề phát hiện ra việc bị lặp lại một cách cố ý. Lúc này, toàn bộ dữ liệu đã bị chặn (hoặc bị delay) và được truyền tải một cách nguyên bản nên hacker có thể thực hiện cuộc tấn công một cách dễ dàng mà không phải giải mã chúng.

Mục đích và cơ chế của cuộc tấn công phát lại

Trong replay attack, hacker có thể chiếm lấy quyền truy cập thông tin lưu trữ trên mạng lưới thông qua việc chuyển tiếp dữ liệu với hình thức hợp lệ. Bên cạnh đó, những kẻ tấn công cũng dùng loại hình hack này để đánh lừa các tổ chức tài chính nhằm sao chép nhiều giao dịch khác nhau, từ đó tạo ra lỗ hổng để dễ dàng chiếm đoạt tài sản của nạn nhân.

Hơn nữa, trong một số trường hợp, chúng còn có thể cài đặt nhiều thông tin có chứa mã độc vào quá trình truyền tải trên toàn bộ mạng lưới, khiến hệ thống sẽ bị nhiễm độc. Mặc dù sự cố này không gây ra thiệt hại nghiêm trọng ngay lập tức, nhưng về lâu dài hacker có thể thường xuyên tấn công mạng lưới bởi các lỗ hổng đã được phát hiện trước đó.

Trên thực tế, replay attack vẫn tồn tại những giới hạn nhất định của nó. Những kẻ tấn công sẽ không thể xâm nhập bất cứ dữ liệu nào khi đang được chuyển tiếp nếu không muốn bị hệ thống từ chối. Điều này sẽ tác động đến giới hạn hiệu quả của vụ hack trong quá trình lặp lại các thông tin ban đầu.

Tác hại của tấn công phát lại đến crypto

Replay attack là một trong những hình thức tấn công có thể gây ra nhiều tác động tiêu cực đến hệ thống blockchain và cả người dùng của dự án. Loại hình tấn công này không chỉ ảnh hưởng đến quá trình truyền tải dữ liệu trên mạng lưới hay các block mà còn xâm nhập vào phần lớn tài sản tiền điện tử của người dùng và đánh cắp chúng.

Cụ thể, tấn công phát lại là một trong những loại hack có khả năng xảy ra trên mạng lưới blockchain của các dự án trong không gian tiền điện tử, mặc dù dường như điều này khó trở nên khả thi. Một trong các lý do khiến crypto trở thành mục tiêu nhắm tới của các vụ replay attack đó là quá trình hard fork.

Một khi hard fork diễn ra, mạng lưới sẽ được phân tách thành hai blockchain khác nhau. Trong đó một bên các node hoạt động với phiên bản phần mềm ban đầu, bên còn lại được vận hành dựa trên phiên bản mới được tạo ra. Quá trình hard fork diễn ra chính là thời cơ để hacker tấn công vào mạng lưới blockchain. Cụ thể, kẻ tấn công có thể xâm nhập vào dữ liệu trên một block nhất định và chuyển nó đến một node thuộc block khác.

Song vì giao dịch đều mang tính hợp lệ trên cả hai block nên sẽ được chấp nhận trên toàn bộ hệ thống. Chính vì vậy mà ngay cả khi nạn nhân không sử dụng các đồng coin/token trong ví của họ thì vẫn bị hacker đánh cắp số tài sản đó một cách tinh vi. Điều này dẫn đến những thiệt hại nghiêm trọng cho người dùng khi không phát hiện ra các dấu hiệu của cuộc tấn công phát lại.

Ví dụ: Ví dụ điển hình nhất về hard fork phải kể đến đó là Bitcoin Cash khi được tạo ra từ blockchain của Bitcoin vào ngày 1 tháng 8 năm 2017. Chẳng hạn nếu tấn công phát lại xuất hiện trong quá trình hard fork diễn ra trên mạng lưới này thì replay attack sẽ hoạt động theo cả hai chiều, tức là có thể xảy ra khi nạn nhân chi tiêu BCH trong ví của họ. Đồng thời nếu một node BTC nhận giao dịch BTC thì số lượng BCH có thể cũng sẽ biến mất vì bị hacker đánh cắp thông qua việc xâm nhập dữ liệu về giao dịch của các block và lặp lại chúng.

Cách phòng chống tấn công phát lại

Trong lĩnh vực crypto

Mặc dù có thể gây ra một số thiệt hại về tài sản nhưng replay attack cũng là một loại hack tương đối dễ phòng vệ. Đối với các dự án blockchain tiến hành quá trình hard fork, hãy cài đặt bổ sung các giao thức an ninh được thiết kế riêng biệt, phục vụ cho việc ngăn chặn cuộc tấn công này. Những công cụ giúp chống lại replay attack hiệu quả bao gồm “strong replay protection” và “opt-in replay protection”.

Đối với “strong replay protection”: sau khi hard fork hoàn thành thì một marker sẽ được tự động thêm vào mạng lưới blockchain mới được tạo ra. Điều này góp phần đảm bảo rằng các giao dịch diễn ra trên blockchain mới chỉ hợp lệ khi được xử lý trên hệ thống này thay vì ở phiên bản cũ. Phương thức này cũng được sử dụng trong đợt hard fork tạo ra Bitcoin Cash từ blockchain Bitcoin.

Đối với “opt-in replay protection”: yêu cầu người dùng thực hiện những thay đổi giao dịch trên theo cách thủ công nhằm tránh việc lặp lại các lịch sử giao dịch này. Đây là một trong những biện pháp hữu ích để ngăn chặn cuộc tấn công phát lại trong trường hợp dự án tiến hành hard fork để nâng cấp mạng lưới blockchain duy nhất của một đồng coin, thay vì việc phân tách và tạo ra blockchain mới.

Đối với cá nhân người dùng: họ có thể tránh các cuộc replay attack bằng cách khóa tài sản kỹ thuật số của mình khỏi các giao dịch, cho đến khi blockchain đó đạt đến số lượng block nhất định. Điều này có thể thúc đẩy việc ngăn chặn tấn công phát lại thông qua quá trình xác minh trên mạng lưới. Tuy nhiên, không phải bất kỳ blockchain nào cũng hỗ trợ tính năng này.

Trong các lĩnh vực khác

Bên cạnh ngành công nghiệp tiền điện tử, các doanh nghiệp và người dùng trong nhiều lĩnh vực khác cũng có thể chống lại replay attack bằng nhiều biện pháp khác nhau. Cụ thể là một số cách dưới đây:

- Bổ sung timestamp trên tất cả tin nhắn: người dùng có thể tạo dấu thời gian trên máy chủ của mình và đặt nó để loại bỏ bất kỳ yêu cầu nào cũ hơn khung thời gian bạn đã chọn. Việc này có thể giúp họ phát hiện ra các thông báo truy cập không đáp ứng được các yêu cầu về timestamp.

- Sử dụng SSL hoặc TLS: bổ sung giao thức bảo mật SSL hoặc TLS cho các trang web để tất cả dữ liệu được truyền tải giữa trình duyệt và máy chủ đều được mã hóa. Lúc này hacker sẽ không có khả năng theo dõi ID phiên của người dùng và sử dụng nó để mạo danh họ.

- Sử dụng mật khẩu dùng một lần: đây là phương pháp khá quen thuộc được các ngân hàng sử dụng để xác thực người dùng và phòng tránh trường hợp hacker truy cập vào tài khoản của khách hàng với âm mưu đánh cắp hết tài sản của họ.

Tìm hiểu thêm Flash Loans là gì? Tấn công Flash Loans ảnh hưởng như thế nào?

Tổng kết

Tấn công phát lại nhắm vào mạng lưới bảo mật của một hệ thống bất kỳ mà không cần phụ thuộc vào quá trình giải mã dữ liệu. Mặc dù các dấu hiệu của việc lặp lại thông tin ban đầu trong khi truyền tải dữ liệu, nhưng replay attack có thể được ngăn chặn bởi nhiều biện pháp hiệu quả.